Présentation du projet

Ce projet consiste à bloquer l’accès Internet d’un poste spécifique sur un réseau administré par un routeur Ubiquiti, tout en maintenant sa communication avec le réseau local.

Objectifs

- Configurer une règle de firewall pour bloquer une IP spécifique

- Isoler un client de l’accès WAN (Internet)

- Maintenir la communication LAN (réseau local)

- Monitorer les tentatives de connexion bloquées

- Documenter la configuration

Contexte technique

Problématique

Un administrateur réseau doit parfois restreindre l’accès Internet d’un poste client pour :

- Appliquer une politique de sécurité en cas d’incident

- Bloquer un poste compromis le temps d’une investigation

- Restreindre l’accès à certains utilisateurs ou appareils

- Tester les règles de firewall avant implémentation

Solution mise en œuvre

Création d’une règle de firewall sur le routeur Ubiquiti qui :

- Intercepte le trafic sortant de

10.0.0.139 - Rejette toutes les connexions vers Internet (WAN)

- Permet la communication sur le réseau local (LAN)

- Enregistre les tentatives de blocage dans les logs

Réalisation technique

Accès à l’interface de gestion

1. Connexion au routeur Ubiquiti

URL: https://unifi.ui.com/- Identifiants : Credentials fournis lors de la création du compte UniFi

- Navigation : Settings > Firewall & Security > Firewall

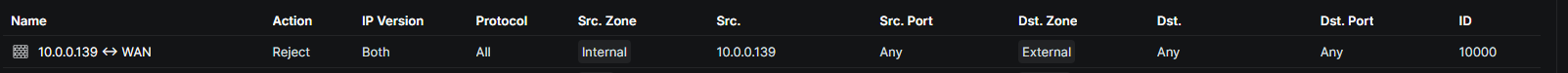

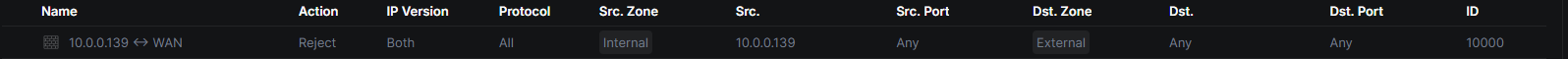

Configuration de la règle de blocage

Via l’interface Web UniFi

Étapes :

Accéder à la section Firewall

PLAINTEXTSettings > Firewall & Security > FirewallCliquer sur “Create New Rule”

Remplir les champs de la règle :

- Name :

Block 10.0.0.139 to EXTERNAL - Rule Applied :

INTERNAL to EXTERNAL - Action :

Reject - Source Address :

10.0.0.139 - Description :

Bloquer accès Internet du poste 10.0.0.139

- Name :

Cliquer sur “Save”

Vérifier que la règle est en première position dans la liste (ordre d’exécution)

Vérification du blocage

Depuis le poste 10.0.0.139, tester la connexion à Internet.

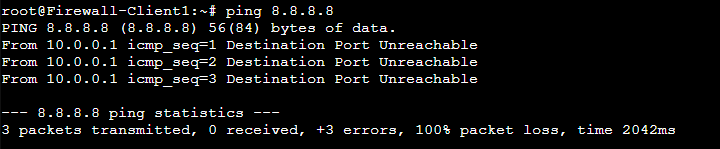

Test 1 : Ping vers Internet

ping 8.8.8.8Résultat : Destination host unreachable

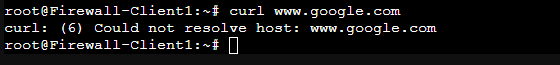

Test 2 : Requête HTTPS

curl www.google.comRésultat : curl: (6) Could not resolve host: www.google.com

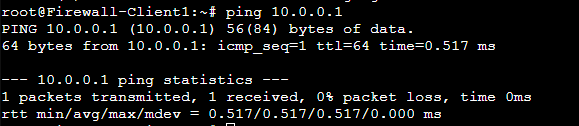

Test 3 : Accès au réseau local (doit fonctionner)

ping 10.0.0.1 # Adresse du routeurRésultat : Réponses normales

Comportement de la règle

✅ Autorisé :

- Communication avec d’autres postes du réseau local (10.0.0.x)

- Accès aux serveurs internes

- Services locaux (DNS, DHCP, NTP)

- Ressources partagées du réseau

❌ Bloqué :

- Accès à Internet (toutes destinations externes)

- Connexions sortantes vers le WAN

- Navigation web

- Téléchargements depuis Internet

Levée du blocage

Pour restaurer l’accès Internet au poste 10.0.0.139 :

Via UniFi

- Aller dans

Settings > Firewall & Security > Firewall - Trouver la règle

Block 10.0.0.139 to EXTERNAL - Cliquer sur les trois points →

Pause ou Remove - Confirmer la suppression

Résultats obtenus

✅ Règle de firewall configurée et validée

✅ IP 10.0.0.139 isolée de l’accès WAN

✅ Communication LAN maintenue

✅ Tentatives de connexion loggées

✅ Configuration documentée

Compétences développées

- Configuration de règles de firewall

- Gestion des politiques de sécurité réseau

- Accès SSH et CLI sur routeur professionnel

- Monitoring du trafic réseau

- Troubleshooting réseau

- Application des principes de “moindre privilège”

Points clés d’apprentissage

- La direction de la règle influence son application (

INTERNAL to EXTERNAL,EXTERNAL to INTERNAL) - L’ordre des règles est critique (première correspondance gagne)

- Les logs permettent de valider l’efficacité de la règle

- Bloquer > Autoriser : appliquer le moindre privilège

- Tester systématiquement avant et après configuration

- Documenter facilite la maintenance et la compréhension