Présentation du projet

Ce projet consiste à créer et configurer un compte utilisateur dans Active Directory (AD), le service d’annuaire de Microsoft intégré à Windows Server, permettant la gestion centralisée des utilisateurs, ordinateurs et ressources.

Objectifs

- Maîtriser les outils d’administration Active Directory

- Créer un compte utilisateur avec tous ses attributs

- Configurer les appartenances aux groupes

- Définir les permissions et restrictions

- Appliquer les bonnes pratiques de sécurité

- Comprendre la structure organisationnelle (OU)

Contexte technique

Problématique

Dans un environnement d’entreprise, l’arrivée d’un nouveau collaborateur nécessite :

- Création d’un compte d’accès au réseau

- Attribution de droits selon le poste

- Configuration de profil utilisateur

- Accès aux ressources (dossiers partagés, applications)

- Respect de la politique de sécurité

Solution mise en œuvre

Création d’un utilisateur AD complet via :

- Active Directory Users and Computers (ADUC)

- Configuration des attributs obligatoires et optionnels

- Affectation aux groupes de sécurité

- Paramétrage des options de compte

Réalisation technique

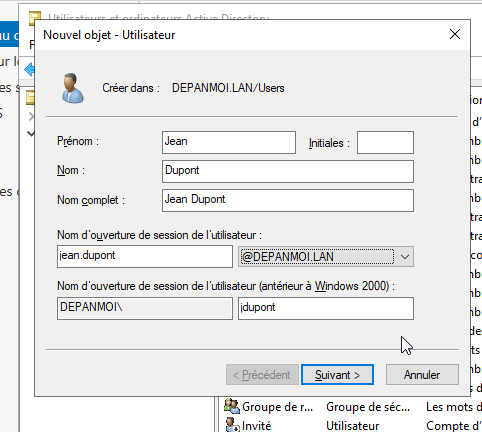

Méthode 1 : Interface graphique (ADUC)

Étapes de création :

Ouvrir ADUC :

PLAINTEXTDémarrer > Outils d'administration Windows > Utilisateurs et ordinateurs Active DirectoryNavigation dans l’arborescence :

PLAINTEXTDomaine > Unité d'organisation appropriée (ex: Utilisateurs/Service IT)Création de l’utilisateur :

- Clic droit > Nouveau > Utilisateur

- Remplir les informations

Informations de compte configurées

Identité :

Prénom: Jean

Nom: Dupont

Nom complet: Jean Dupont

Nom d'ouverture de session: jdupont

Domaine: @depanmoi.lan

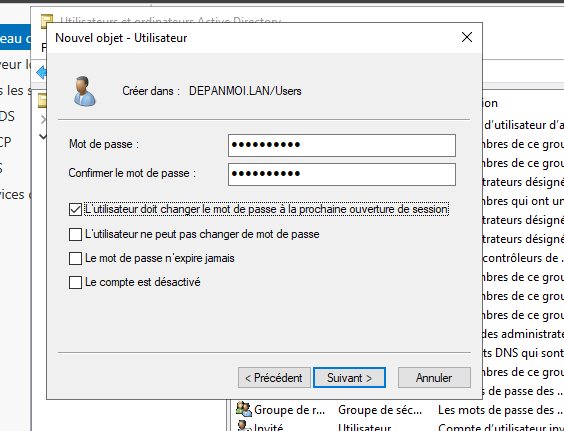

Options de compte :

- ✅ L’utilisateur doit changer le mot de passe à la prochaine ouverture

- ⬜ Le compte est désactivé

- ⬜ L’utilisateur ne peut pas changer le mot de passe

- ⬜ Le mot de passe n’expire jamais

Méthode 2 : PowerShell

# Création d'un utilisateur avec PowerShell

New-ADUser `

-Name "Jean Dupont" `

-GivenName "Jean" `

-Surname "Dupont" `

-SamAccountName "jdupont" `

-UserPrincipalName "jdupont@entreprise.local" `

-EmailAddress "jean.dupont@entreprise.local" `

-DisplayName "Jean Dupont" `

-Title "Technicien Support" `

-Department "Service IT" `

-Office "Bâtiment A - Bureau 205" `

-OfficePhone "+33 1 23 45 67 89" `

-Description "Technicien Support - Service IT" `

-Path "OU=Service IT,OU=Utilisateurs,DC=entreprise,DC=local" `

-AccountPassword (ConvertTo-SecureString "P@ssw0rd2025!" -AsPlainText -Force) `

-Enabled $true `

-ChangePasswordAtLogon $trueRésultats obtenus

✅ Compte utilisateur créé dans l’OU appropriée

✅ Attributs configurés complètement

✅ Groupes de sécurité affectés

✅ Politique de mot de passe appliquée

✅ Compte testé et fonctionnel

✅ Documentation de la procédure

Compétences développées

- Administration Active Directory

- Gestion des comptes utilisateurs

- Configuration des attributs AD

- Gestion des groupes de sécurité

- Utilisation de PowerShell pour l’AD

- Application des politiques de sécurité

- Documentation des procédures IT

Attributs Active Directory importants

Attributs obligatoires

| Attribut | Description | Syntaxe | Exemple |

|---|---|---|---|

| cn (Common Name) | Nom identifiant dans l’OU | String | Jean Dupont |

| sAMAccountName | Nom pré-Windows 2000 (unique domaine) | String (max 20 chars) | jdupont |

| userPrincipalName | Identificateur principal (email-like) | String email | jdupont@entreprise.local |

| displayName | Nom affiché dans les annuaires | String | Jean Dupont |

| distinguishedName | Chemin complet LDAP dans AD | DN | CN=Jean Dupont,OU=IT,DC=entreprise,DC=local |

Attributs optionnels (recommandés)

| Attribut | Description | Exemple |

|---|---|---|

| givenName | Prénom | Jean |

| sn (surname) | Nom de famille | Dupont |

| Adresse e-mail | jean.dupont@entreprise.local | |

| title | Poste | Technicien Support |

| department | Département | Service IT |

| officePhone | Téléphone | +33 1 23 45 67 89 |

| mobile | Mobile | +33 6 12 34 56 78 |

| manager | Manager (DN de l’utilisateur) | CN=PDG,OU=IT,DC=entreprise,DC=local |

| description | Description libre | Technicien Support - Arrivée 01/2025 |

Syntaxe DN LDAP (Distinguished Name)

Le DN est l’identificateur unique complet dans l’annuaire LDAP :

CN=Jean Dupont,OU=Service IT,OU=Utilisateurs,DC=entreprise,DC=localDécomposition :

CN=Jean Dupont: Common Name (identifiant dans l’OU parent)OU=Service IT: Organizational Unit (département)OU=Utilisateurs: Parent OUDC=entreprise: Domain Component (domaine)DC=local: TLD

Règles :

- Doit être unique dans la structure AD

- Sensible à la casse (convention : respecter capitalization)

- Caractères spéciaux doivent être échappés :

\,\=\+\<\>\;\"\\

Active Directory vs LDAP

| Aspect | Active Directory | LDAP |

|---|---|---|

| Nature | Service d’annuaire Microsoft | Protocole d’annuaire standard |

| Plateforme | Windows Server | Multi-plateforme (OpenLDAP, etc.) |

| Authentification | Kerberos + NTLM | SIMPLE, SASL, TLS |

| Replication | Automatique entre DC | Manuel ou multi-maître |

| Politique Groupe | GPO (Group Policy Objects) | Scripts/configurations manuelles |

| API | LDAP, ADSI, PowerShell | LDAP protocol |

| Port | 389 (LDAP), 636 (LDAPS) | 389 (LDAP), 636 (LDAPS) |

AD utilise LDAP comme protocole d’accès - AD = LDAP + Kerberos + GPO

Complexité des mots de passe AD

Pour forcer la complexité, configurer la Politique de Mot de Passe :

# Vérifier la politique actuelle

Get-ADDefaultDomainPasswordPolicy

# Exemple de sortie

ComplexityEnabled : True

LockoutDuration : 00:30:00

LockoutThreshold : 5

MaxPasswordAge : 42.00:00:00

MinPasswordLength : 8

PasswordHistoryCount : 24

ReversibleEncryptionEnabled : FalseCritères de complexité (si activés) :

- ✅ Au moins 8 caractères

- ✅ Majuscules + minuscules

- ✅ Chiffres

- ✅ Caractères spéciaux (!@#$%^&*)

- ✅ Ne doit pas contenir le nom d’utilisateur

Exemple conforme : P@ssw0rd2025!

Exemple non-conforme : jdupont123 (pas de majuscule, pas de spécial)

Vérification et gestion via PowerShell

Lister tous les attributs d’un utilisateur

Get-ADUser -Identity "jdupont" -Properties *Vérifier si le compte existe

Get-ADUser -Filter {SamAccountName -eq "jdupont"}Obtenir le DN complet

(Get-ADUser -Identity "jdupont").DistinguishedNameAjouter l’utilisateur à un groupe

Add-ADGroupMember -Identity "IT-Support" -Members "jdupont"Réinitialiser le mot de passe (voir projet reset-mot-de-passe-ad)

Set-ADAccountPassword -Identity "jdupont" `

-NewPassword (ConvertTo-SecureString "NewP@ss2025!" -AsPlainText -Force) `

-ResetVerrouiller / Déverrouiller un compte

# Verrouiller (non-pénalité)

Unlock-ADAccount -Identity "jdupont"

# Vérifier l'état de verrouillage

(Get-ADUser -Identity "jdupont" -Properties LockedOut).LockedOutPoints clés d’apprentissage

- Active Directory stocke les objets dans une structure hiérarchique (domaine > OU > objets)

- Les Unités d’Organisation (OU) permettent d’organiser logiquement les comptes

- Les groupes de sécurité facilitent la gestion des permissions

- Les GPO (Group Policy Objects) peuvent s’appliquer aux comptes

- Le SamAccountName doit être unique dans le domaine

- La réplication AD propage les changements entre contrôleurs de domaine

- DN LDAP est l’identifiant unique absolu dans l’arborescence

- Kerberos (port 88) est le mécanisme d’authentification moderne AD

- LDAP (port 389) est le protocole de requête / modification